解析中间人攻击之三:会话劫持

来源:IT专家网 作者:valen

内容提示:在前面两篇文章中我们分别探讨了ARP缓存中毒和DNS欺骗,从前面展示的例子我们可以看到,中间人攻击是非常有效的攻击形式,并且越来越难以被察觉。而在本文中,我们将探讨会话劫持攻击的理论以及演示,并讨论相关检测和防御技巧。

本文我们将探讨会话劫持的理论以及演示,并讨论相关检测和防御技巧。

导言

在前面两篇文章中我们分别探讨了ARP缓存中毒和DNS欺骗,从前面展示的例子我们可以看到,中间人攻击是非常有效的攻击形式,并且越来越难以被察觉。而在本文中,我们将探讨会话劫持攻击的理论以及演示,并讨论相关检测和防御技巧。

会话劫持

我们经常会听到会话劫持,通常情况下,任何涉及对设备间会话的攻击就是会话劫持,这里所说的会话,指的是存在状态的设备间的连接。

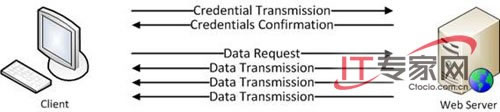

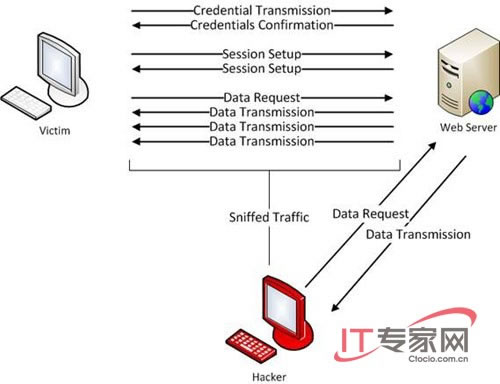

在这篇文章中,我们将从cookie盗窃(涉及HTTP会话)角度来探讨会话劫持。大家常常都能见到要求输入登录验证信息的网站,这些网站就是以会话连接的网站。首先访问者必须输入用户名和密码来得到网站的身份验证,也就是正式建立会话,然后网站会保持某种形式的会话追踪以确保访问者的登陆状态,并允许访问者访问网站资源(通常是通过cookie来实现)。当会话要结束时,登陆信息就会被清除,然后会话才会结束。这是常见的会话形式,尽管我们通常没有意识到这种会话,会话总是在不断发生,大部分通信都是依赖于某种形式的会话或者基于状态的活动。

图1:正常会话

图1:正常会话 图2:会话劫持

图2:会话劫持